BIFROSE はサイバー犯罪者がアンダーグラウンドで簡単に入手できるもので、その感染は何年も前から確認されており、さまざまなサイバー犯罪に利用されている。

トレンドマイクロによると、BIFROSE の過去の事例に、2010年から確認されている「Here you have」と呼ばれるスパムメール送信活動がある。アフリカ連合や「北大西洋条約機構」(NATO)など、政府関連機関の人事部を標的としていた。

こうした事例は、現在、標的型攻撃または持続的標的型攻撃と呼ばれるものに酷似しており、今回 BIFROSE が標的型攻撃に利用されたのは、驚くべきことではない、と同社では見ている。

今回標的型攻撃に利用された BIFROSE の亜種は、トレンドマイクロ製品では「BKDR_BIFROSE.ZTBG-A」として検出される。ハッシュ値は以下のとおり。

5e2844b20715d0806bfa28bd0ebcba6cbb637ea1

また、この不正プログラムは、以下の情報窃取活動を行う。

ファイルのダウンロード

ファイルのアップロード

ファイルサイズや最新の更新日時などのファイルの詳細情報の取得

フォルダの作成

フォルダの削除

関数「ShellExecute」を利用してファイルを開ける

コマンドラインの実行

ファイル名の改称

すべてのウィンドウとそのプロセスIDの列挙

ウィンドウを閉じる

ウィンドウを最前面に移動

ウィンドウを隠す

キー入力操作情報をウィンドウに送信

マウスの操作の記録をウィンドウに送信

プロセスの終了

ディスプレー解像度の取得

「<Windows>\winieupdates\klog.dat」のコンテンツのアップロード

スクリーンショットおよびWebカメラの画像の取得

|

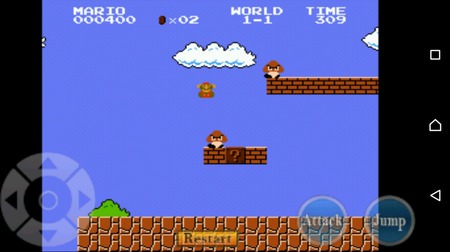

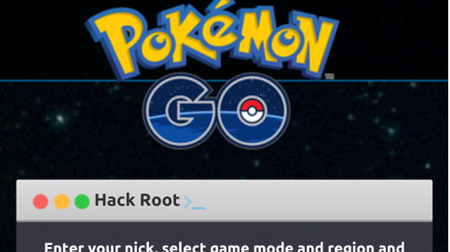

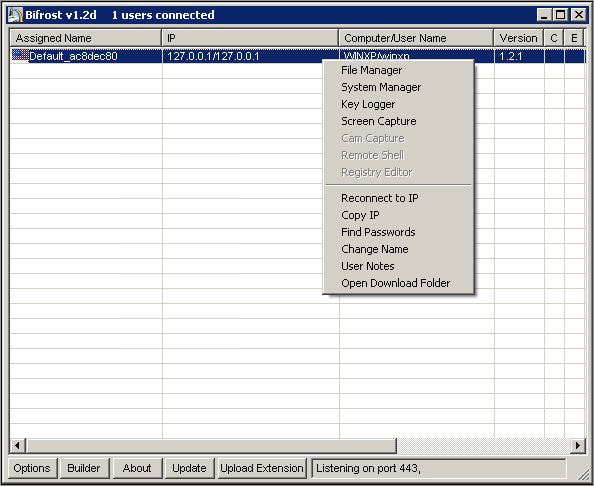

| 「BIFROSE」が利用する管理者パネル |

|

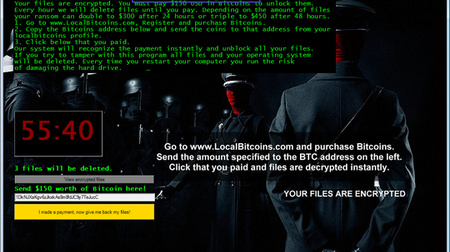

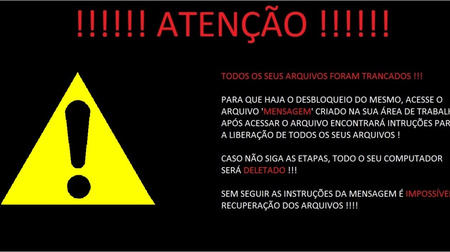

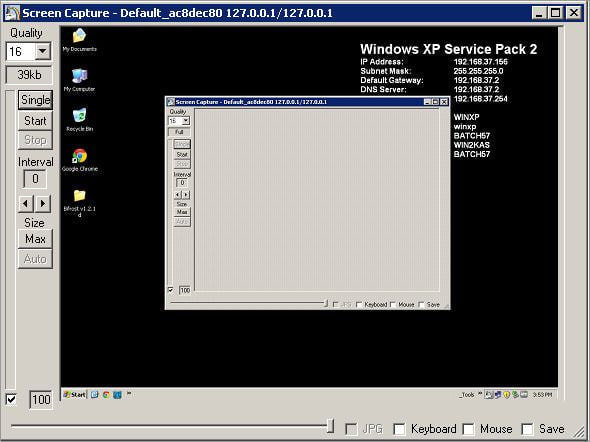

| 「BIFROSE」が感染した PC から取得したスクリーンショット |