2014年1月から6月期の不正送金被害は、約18億5,200万円で、前年同期比で約9倍に膨れ上がったと警察庁が発表したが、特筆すべき点は、大手の金融機関だけでなく、地方の多くの金融機関が狙われていることだ。

|

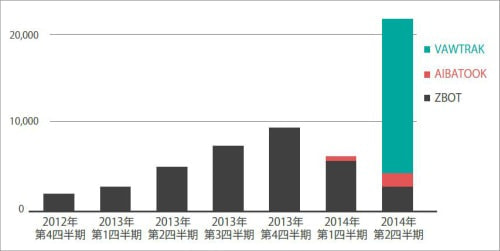

| オンライン銀行詐欺ツール国内検出台数推移 |

トレンドマイクロでも、インターネットバンキングを狙った不正プログラム「オンライン銀行詐欺ツール」の現状について、これまで継続して調査している。オンライン銀行詐欺ツールの国内検出台数は、2014年1月から6月期で、30,553台と、前年同期比で3.9倍になった。また、全世界における検出台数の国別割合を見ても、日本は、4月から6月期には、これまで連続して1位だったアメリカを抜いてはじめて世界1位になっている。

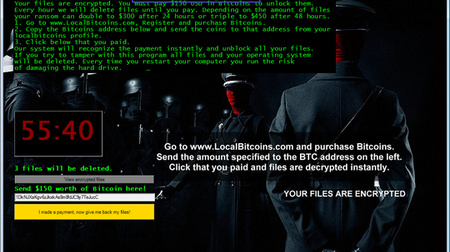

オンライン銀行詐欺ツールの中で、これまで猛威を振るってきたのは、「Web インジェクション」と呼ばれる JavaScript ファイルを使って正規サイト画面に偽の認証画面を表示させ、乱数表の文字列や暗証番号を詐取するものだった。この場合、犯罪者は、盗んだ認証情報を使って自らインターネットバンキングサイトにアクセスし不正送金を実施する、つまり人が介入する必要があった。

しかし、2014年に確認した、Web インジェクション攻撃の中でも新しい攻撃手法を持った「ATS(Automatic Transfer System、自動送金システム)」と呼ばれるものは、人の介入を必要とせずに、感染端末上で、 JavaScript ファイルを使って不正送金を自動的に行う。トレンドマイクロでは、2012年に海外で ATS を初めて確認したが、この ATS は主にワンタイムパスワードといった二要素認証の壁を破るために開発されたもの、と考えられる。

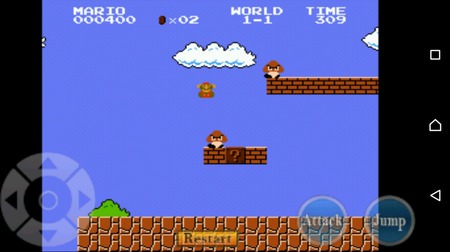

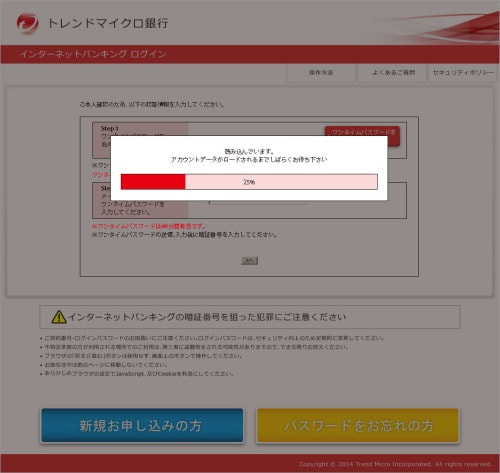

そして、今回トレンドマイクロが確認した、「VAWTRAK」と呼ばれるオンライン銀行詐欺ツールは、2014年5月に初めて確認されたもので、4月から6月期には国内で約2万台の PC で検出が確認されている。VAWTRAK が感染端末上で不正送金を自動的に行っている最中に、プログレスバーを表示させることが、VAWTRAK の特徴の 1つ。不正送金を行う中で、追加の認証情報が必要となった場合には、その情報の入力を促す偽の画面を表示、利用者に情報を入力させて、最終的に不正送金を完遂する。国内の金融機関ではここ数年ワンタイムパスワードを中心とした二要素認証の活用が進んでいるが、欧米の金融機関によるより先進的な取り組みを踏まえ、サイバー犯罪者は二要素認証をも突破する攻撃手法をすでに開発している。

|

| 自動送金実行中に表示されるプログレスバー (架空の金融機関の画像) |

今回確認した検体のもう1つの特徴は、攻撃対象の多さだという。2014年7月1日には、大手を中心とした銀行6行、クレジットカード会社20社の計26社を標的としていることが、Config データ(設定データ)の解析で明らかになった。

しかし、7月31日に再度調査を実施した際には、この Config データがアップデートされ、地方銀行11社が攻撃対象に加わり、計37社の銀行、クレジットカード会社が標的になっていた。このような攻撃対象の増加が確認できたのは、検体の挙動に理由がある。今回解析した検体は、PC に感染すると、ある C&C サーバーに接続して、攻撃対象すべてが記載された Config データをダウンロードする。つまり、PC に感染している検体を変更する必要なく攻撃対象を変更、追加できるようになる。そして、感染端末上でインターネットバンキング利用者が攻撃対象のサイトにアクセスすると、この検体は、今度は別の C&C サーバーに接続して、インターネットバンキングへの攻撃に必要な Config データを一式ダウンロードするのだ。